近期我的PC遇到个问题,我的NS Pro手柄,在一段时间没有连接电脑后,再想连接时,无法顺利连接了。

具体来说,Pro手柄因为默认是Nintendo Switch的手柄,所以在插上NS后会自动配对连接。那么下次你想用它连接电脑蓝牙来玩PC游戏时,就需要重新配对了。

重新配对前,需要删掉前一次配对的信息,也就是在系统的显示蓝牙设备列表里,删掉Pro手柄的已配对项。

通常情况下这一切都很顺利,但这次遇到了bug:无法删除该蓝牙设备。

具体表现为:已配对项右下有删除键,可以点击,但点击之后无反应。

我check了网上能搜到的信息,包括微软官方这篇: https://answers.microsoft.com/zh-hans/windows/forum/all/win10%E8%93%9D%E7%89%99%E8%AE%BE%E5%A4%87%E6%97%A0/dd641a9b-ca95-491a-8cd9-90747b36fe2c

但微软的bug令人惊叹,相关注册表项禁止我修改,说我没有权限。我作为这台电脑的owner,却没有权限修改它。

最终找到的可行解决方案是这篇,转载其内容存档如下:

题记

Win10 很多 Bug

问题描述

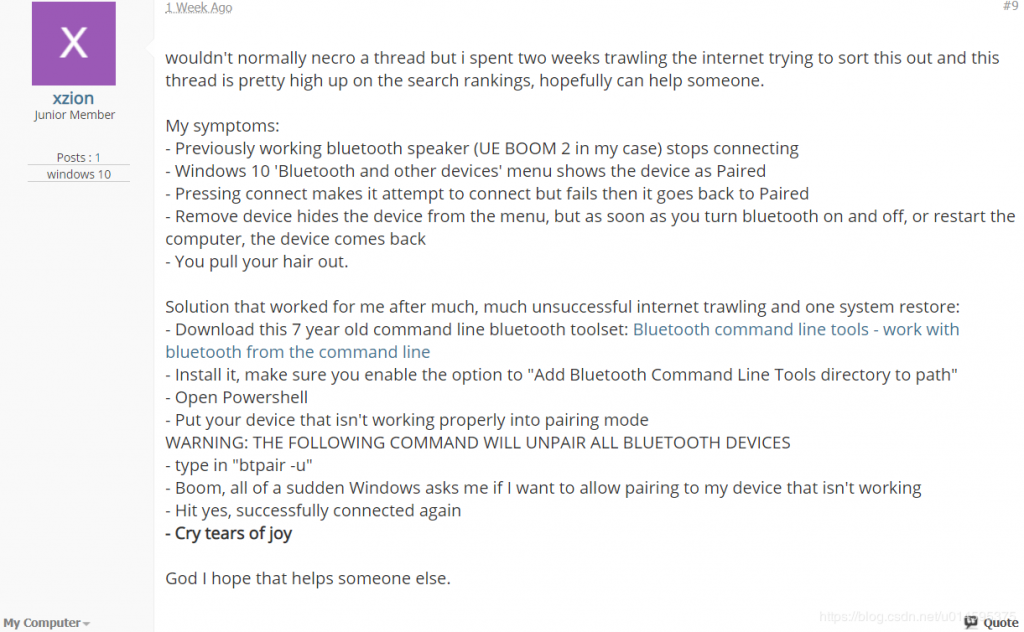

Win10 与蓝牙设备(比如蓝牙键盘,蓝牙音箱)出现了无法连接的情况,本来打算删除已配对的设备,再重新配对连接。但 Win10 很多 Bug 呢,删除设备后重启蓝牙,那些原本被删除的设备又回来了,是的,全都回来了。

解决方法

尝试了很多方法,包括网上流传的打开飞行模式,在控制面板里的设备与打印机里删除设备等等,均无效。

后来的一切,是缘份了。和你恰好在浏览这篇文章道理相似。

原帖如下,链接:https://www.tenforums.com/drivers-hardware/22049-how-completely-remove-bluetooth-device-win-10-a.html

具体解决方法,翻译过来就是:

下载 修复工具,一路默认选项完成安装。防止链接失效,附上 百度网盘链接

打开 Powershell,命令行输入 btpair -u,回车执行

等待,会发现已配对的蓝牙设备 终于 成功 彻底 被删除了

喜极而泣

————————————————

版权声明:本文为CSDN博主「一木扶苏」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/u014595375/article/details/85730427

百度网盘下载连接备份如下:

链接: https://pan.baidu.com/s/1tghoYBZxkzxqwvxPYtVumg 提取码: si23